Le duo gagnant : Wordfence + WPS Hide Login

Vous aimez dormir tranquille ? Vos clients aussi. Alors, verrouillez votre back-office comme un coffre-fort !

Ce que vous devez retenir du duo Wordfence + WPS Hide Login :

- 🛡️ Wordfence stoppe les attaques brute-force avant même que WordPress ne charge, économisant CPU, logs et SEO.

- 🚦 Rate Limiting intelligent (120 req/min) + blocage des faux Googlebot, d’XML-RPC et du login « admin » neutralise 80 % des bots.

- 🔑 Sécurité de connexion : 2FA + reCAPTCHA v3 (score ≥ 0,7) éliminent presque tous les essais automatisés.

- 🕵️♂️ WPS Hide Login remplace

/wp-login.phppar une URL secrète et fait renvoyer un 404 aux robots, réduisant le bruit de 95 %. - 📬 Scans et alertes quotidiens + blocage progressif (60 min → 24 h) maintiennent une défense autonome et durable.

1. Comprendre la menace en 60 secondes

Une attaque brute force, c’est un robot qui bombarde wp-login.php ou xmlrpc.php de combinaisons jusqu’à tomber sur la bonne paire identifiant / mot de passe. Chaque requête consomme du CPU, remplit vos logs et, pire, peut réussir. Bloquer tôt, c’est sauver des ressources, votre référencement et votre réputation.

2. Installer Wordfence – la fondation de votre défense

- Extensions » Ajouter » Wordfence Security

- Activez-la ; un assistant s’ouvre. Renseignez une adresse mail d’alerte et décidez si vous partagez (ou non) des données anonymes.

- Passez le pare-feu en mode Learning pendant sept jours, le temps qu’il profile vos flux légitimes.

3. Configurer le pare-feu comme un·e pro

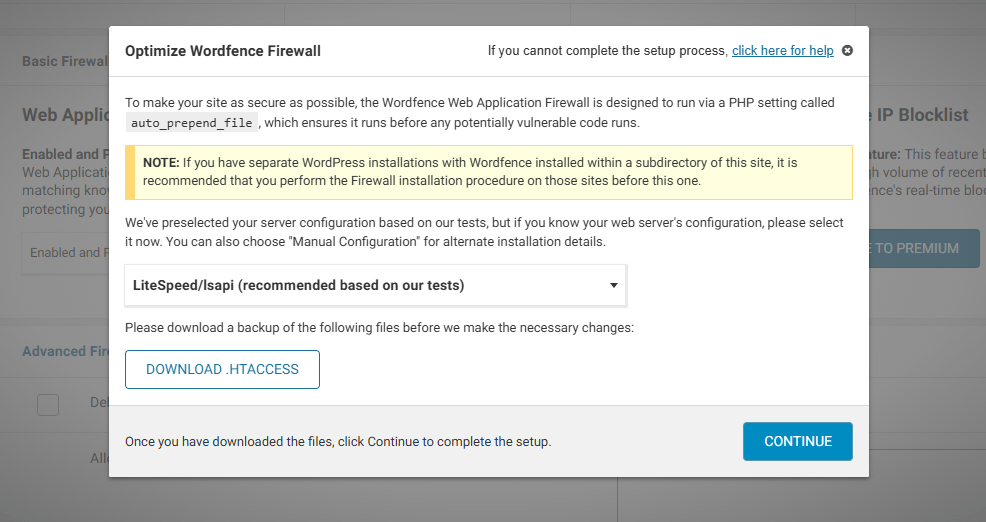

3.1 Mode d’exécution

- Extended Protection (via

auto_prepend_file) : la détection se fait avant même que WordPress ne charge. - Si votre hébergeur refuse, restez sur Basic WordPress Protection ; c’est toujours mieux qu’un plugin passif.

Ce mode d’exécution est disponible dans Firewall => Protection Level => OPTIMIZE THE WORDFENCE FIREWALL

Ce mode d’exécution est disponible dans Firewall => Protection Level => OPTIMIZE THE WORDFENCE FIREWALL

3.2 Rate Limiting

| Valeur conseillée | Pourquoi | |

|---|---|---|

| If anyone’s requests exceed | 120 req/min | Suffisant pour les crawlers légitimes, punitif pour les botnets |

| Immediately block fake Google crawlers | Oui | Vous évitez le cloaking involontaire |

| Block IPs that access XML-RPC | Oui | API souvent brute-forcée, peu utilisée sur sites vitrine |

| Block IPs that try to sign in as “admin” | Oui | 80 % des scripts ciblent ce login par défaut |

3.3 Login Security

- 2FA : activez-la pour les rôles Administrateur et Éditeur (QR Code, application TOTP).

- reCAPTCHA v3 : score minimal 0,7 pour filtrer les scripts Selenium sans gêner vos clients.

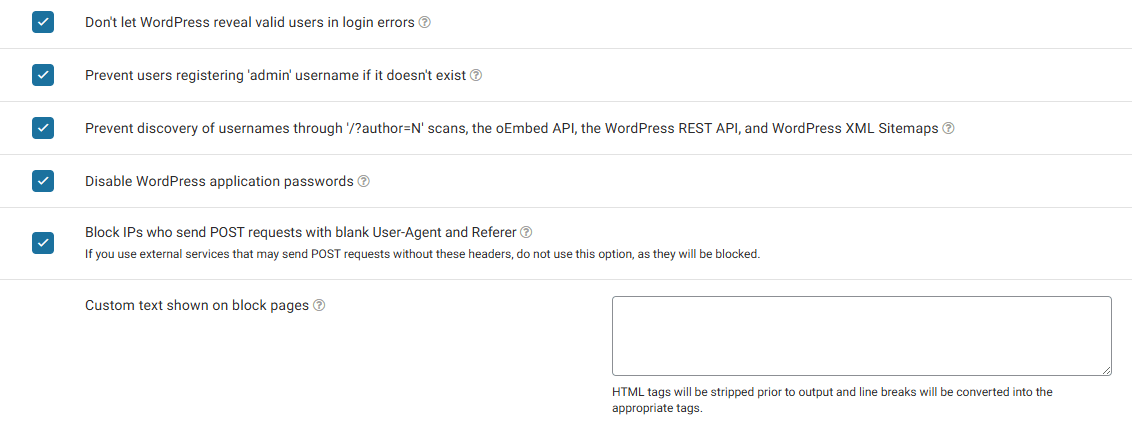

3.4 Rules personnalisées

Dans Advanced Firewall Rules, ajoutez :

- Une règle Block sur le motif regex

^\/.*?author=\dpour stopper l’énumération d’utilisateurs. - Une règle de blocage sur les user-agents vides ; indicateur classique d’outils d’attaque.

4. Durcir la réponse : options de blocage

- Block for : 60 minutes à la première infraction, 24 h si récidive sous 30 jours.

- HTTP Response : servez un code 403 plutôt qu’une redirection.

- Activez Block IPs who send POST requests with blank referrer and user-agent.

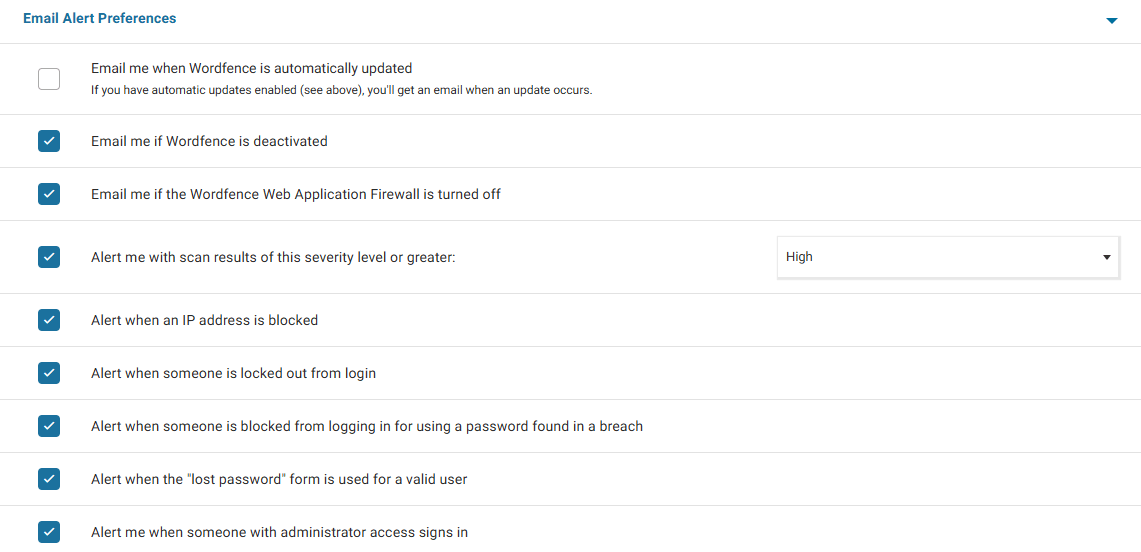

5. Suivi et alertes

- Dans Email Alert Preferences, fixez le seuil critique sur High.

- Activez Alert on lost password form pour chaque soumission.

- Planifiez un Scan quotidien hors pics de trafic (02 h, fuseau Europe/Paris).

6. Camoufler la porte d’entrée avec WPS Hide Login

6.1 Installation

Même routine : Extensions » Ajouter » WPS Hide Login, puis activation.

6.2 Choix de l’URL

Dans Réglages » Général, nouveau champ Login URL. Choisissez une chaîne non triviale, par ex. /tableau-de-bord-42. L’ancienne wp-login.php renvoie désormais un 404, et les robots se heurtent aux règles « 404 excessifs » de Wordfence.

6.3 Impact SEO

Aucun : la page n’est pas indexée. Vous réduisez toutefois le bruit dans les logs, ce qui simplifie les rapports Search Console.

6.4 Edge cases

- Plugins mobiles ou services tiers qui utilisent XML-RPC ? Adaptez leurs endpoints ou laissez XML-RPC ouvert mais protégé par Wordfence.

- Multi-site ? WPS Hide Login applique l’URL à tout le réseau ; communiquez-la à vos co-admins.

7. Checklist express avant mise en production

| Statut | Notes | |

|---|---|---|

| Wordfence en mode Extended Protection | ❌ | 🔐 Activez-le pour que le pare-feu filtre avant que WordPress ne charge |

| Limite 5 tentatives de login → blocage 60 min | ❌ | 🛡️ Protection simple mais redoutable contre le brute force |

| 2FA activée pour tous les comptes sensibles | ❌ | 📲 Double authentification indispensable pour les admins |

| XML-RPC bloqué ou surveillé | ❌ | 🛑 API souvent ciblée, à désactiver si non utilisée |

| Nouvelle URL de connexion testée / bookmarkée | ❌ | 🔑 Changez l’accès par défaut pour semer les bots |

| Scan quotidien programmé hors heures de pointe | ❌ | 🔍 Permet de détecter rapidement toute modification suspecte |

8. Astuces bonus sans plugin supplémentaire

- Mots de passe de 16 caractères aléatoires : même une attaque distribuée s’essouffle.

- HTTPS obligatoire : chiffre le POST d’authentification et évite le sniffing.

- Supprimez l’utilisateur “admin” après avoir créé un compte équivalent.

- .htaccess sur serveur Apache :

<Files wp-login.php>

Require all denied

Require ip 203.0.113.0/24

</Files>

9. Conclusion : sécurité, performance, tranquillité

En moins d’une heure, vous avez mis en place :

- Wordfence : pare-feu applicatif, limiteur de débit, scanner d’intégrité, 2FA.

- WPS Hide Login : obscurcissement d’endpoint, suppression de 95 % du trafic robotisé parasite.

Résultat : vos ressources serveur restent disponibles pour vos visiteurs humains, vos positions SEO ne sont plus polluées par des pics de temps de réponse, et vous réduisez drastiquement le risque de compromission. Respirez : votre site est prêt à accueillir le trafic… pas les intrus !

seolounge

seolounge